WordPress Sicherheit verstärken: So machst du Deine Seite sicherer

Die wachsende Popularität des CMS WordPress (Content Management System) zieht nicht nur begeisterte Nutzer an, sondern leider auch immer mehr Hacker und digitale Unruhestifter. Für jeden, der eine WordPress-Website betreibt, wird das Thema Sicherheit daher immer relevanter. Aber keine Sorge, es gibt zahlreiche Möglichkeiten und Ressourcen, um Deine Seite vor solchen Bedrohungen zu schützen.

In dieser Anleitung zur WordPress-Sicherheit wirst Du zuerst über die bekanntesten Sicherheitslücken und Angriffsvektoren aufgeklärt. Anschließend stelle ich Dir praktische Maßnahmen vor, die Deine WordPress-Site robust gegenüber Angriffen machen. Und obwohl kein System zu 100% sicher ist, kann man mit diesen Maßnahmen die Risiken erheblich reduzieren.

Inhaltsverzeichnis

- 1 Wie sicher ist WordPress?

- 2 Sicherheitslücken erkennen und beheben

- 3 Schwachstellen und mögliche Angriffe auf Deine WordPress Sicherheit

- 4 Wie mache ich meine WordPress Seite sicher?

- 4.1 SSL-/TLS-Verschlüsselung – Datentransfer schützen

- 4.2 WordPress Security Plugins

- 4.3 WordPress Sicherheit Plugin: NinjaFirewall als Beispiel

- 4.4 Firewall für WordPress Systeme – Der Burggraben Deiner Website

- 4.5 Regelmäßige Backups – für zusätzliche Sicherheit

- 4.6 WordPress Updates – WordPress Sicherheit aktuell halten

- 4.7 Eine neuere PHP-Version

- 4.8 Eigene Sicherheitsmaßnahmen

- 5 Login ins WordPress Backend schützen

- 6 Sind WordPress Plugins sicher?

- 7 Wie merke ich, ob meine Website gehackt wurde?

- 8 Experten-Tipps für noch mehr Sicherheit

- 9 Fazit – WordPress Sicherheit ist machbar

Wie sicher ist WordPress?

Grundsätzlich ist WordPress ein sicheres CMS. Doch wie bei allen Technologien können Sicherheitsrisiken auftreten, vor allem wenn nicht kontinuierlich Maßnahmen zum Schutz ergriffen werden. Jährlich werden schätzungsweise 4,7 Millionen WordPress-Websites gehackt – das sind täglich ein fünfstelliger Betrag an Angriffen. Dabei bilden Themes mit nur 5,45% selten das Einfallstor; die überwältigende Mehrheit von 93,25% der Sicherheitslücken entsteht durch Plugins.

Hacker sind ständig auf der Suche nach neuen Wegen, um Systeme zu infiltrieren. Ihre Taktiken sind oft flächendeckend und zielen darauf ab, mehrere Websites gleichzeitig zu kompromittieren. Dies bedeutet, dass selbst wenn WordPress in seiner Grundform sicher ist, der Schlüssel zur Sicherheit in den Details liegt. Es ist wichtig, ständig auf dem neuesten Stand zu sein und Sicherheitsupdates regelmäßig durchzuführen. Durch die Verringerung der Angriffsfläche, etwa durch die Wahl sicherer Passwörter, die Aktualisierung von Themes und Plugins und die regelmäßige Überwachung der Website, wird die Wahrscheinlichkeit eines erfolgreichen Angriffs erheblich reduziert.

Sicherheit ist keine einmalige Aufgabe, sondern erfordert ständige Aufmerksamkeit und Pflege. Mit den richtigen Praktiken kannst Du Deine WordPress-Website effektiv schützen und ihre Integrität bewahren. Ich selbst habe das Thema WordPress Sicherheit übrigens komplett in die Hände der Spezialisten von WP-Wartung24 gelegt. Und damit fahre ich seit Jahren sehr gut.

Sicherheitslücken erkennen und beheben

Ein gutes WordPress Security Plugin sollte Deine Website regelmäßig nach Malware und anderen möglichen Sicherheitslücken und -verletzungen durchscannen. Akute Probleme können aber auch anderweitig zu Tage treten.

Unerwartete Einbrüche im Website-Traffic oder plötzliche Änderungen Deiner Google-Rankings könnten Hinweise auf solche Sicherheitsbedenken sein. Wenn solche Symptome auftreten, ist es ratsam, zusätzliche manuelle Überprüfungen durchzuführen. Ein externer Security Scanner kann hier ein nützliches Werkzeug sein. Durch Eingabe der Website-URL können diese Scanner Deine Website auf bekannte schädliche Inhalte prüfen.

Allerdings beschränkt sich die Rolle der Scanner auf die Erkennung. Das tatsächliche Entfernen der identifizierten Malware oder das Reinigen der gehackten Website liegt in Deiner Verantwortung. Hierbei sind Backups von unschätzbarem Wert. Sie bieten eine Sicherheitskopie Deiner Website, falls die manuelle Bereinigung nicht erfolgreich ist oder zu kompliziert erscheint. Es wäre weise, in solchen Fällen auf WordPress Sicherheitsexperten zurückzugreifen.

Auch wenn Du den Eindruck hast, ein Problem sei gelöst, können Hacker Hintertüren, die nicht ordentlich dich gemacht werden, erneut für ihre Angriffe nutzen.

Schwachstellen und mögliche Angriffe auf Deine WordPress Sicherheit

Brute-Force-Angriffe auf den WordPress Login

Als Eingangstür zu Deinem Backend ist der reguläre Login von Haus aus ein beliebtes Ziel für unerwünschte Besucher. Bei sogenannten Brute-Force-Angriffen versuchen sich Hacker mit automatisierten Skripten Zugang zu verschaffen, indem sie zig verschiedene Passwörter ausprobieren. Diese Skripte profitieren von schwachen Passwörtern.

Dagegen wehren kannst Du Dich neben starken Passwörtern unter anderem mit der Begrenzung von Anmeldeversuchen, der Anmelde-Überwachung oder einer zweistufigen Authentifizierung beim Login. Dazu gibt´s weiter unten jeweils mehr Details.

Backdoors – Eindringen durch die Hintertür

Abseits des regulären Logins gibt es bei WordPress ein paar mögliche Hintertürchen für Hacker, um dort großen Schaden anzurichten. In dem Test von Sucuri hatten ganze 60,04% der infizierten Website mindestens eine Backdoor.

Oft sind es veraltete WordPress-Versionen, bei denen solche Backdoors unzureichend gesichert sind. Potenzielle Eindringliche bekommen durch eine Backdoor den Zugriff auf Deinen Server, ohne einen Login zu benutzen.

Ob es so eine Schwachstelle bei Dir gibt, lässt sich zum Beispiel mit dem Security Checker von Sucuri herausfinden.

Auch hier empfehlen sich gleich mehrere Maßnahmen, die das Sicherheitsrisiko zumindest eindämmen: Beispielsweise helfen die Einschränkung des Admin-Zugriffs oder das Einschränken von PHP-Ausführung. Die Zwei-Faktor-Authentifizierung kann den Zugriff auch nochmal ein wenig erschweren, da sie das einfache Übernehmen von Login-Daten erschwert.

DoS/DDoS – Denial of Service Angriffe

Denial of Service Angriffe (DoS-Angriffe) wollen den Speicher Deiner WordPress Installation überlasten und so Deine Website unzugänglich machen. Hacker penetrieren den Server dabei mit einer Flut von Anfragen.

DoS-Angriffe auf Websites laufen zum Beispiel über massenhafte Spam-Kommentare oder Emails mit Schad-Code.

Eine spezielle Spielart dieser Angriffe ist der Distributed Denial of Service Angriff (DDoS-Angriff). Hier setzt der Angreifer ein Botnetz aus Tausenden von Rechnern ein, um möglichst viele Anfragen gleichzeitig an den Server der Seite rauszuballern. Wenn die Anfragen dann auch noch von vielen verschiedenen Orten kommen, wird es umso schwieriger, solch einen Angriff zu stoppen.

Verhindern kannst Du Attacken dieser Art leider nicht. Du kannst sie aber versuchen einzudämmen, zum Beispiel indem Du via Security Plugins automatische IP-Sperren einrichten lässt oder die Kommentarfunktionen einschränkst. Auch mit regelmäßigen WordPress Updates, starken Passwörtern und generellen Zugriffsbeschränkungen erschwerst Du solche Angriffe.

Zusätzliche WordPress Sicherheit kann ansonsten noch Dein Hoster auf einer höheren Ebene bieten. Denn er kann theoretisch Zugriffe auf das Netzwerk schon blocken, bevor diese zum Server kommen und diesen belasten.

SEO Spam Hacks

Bei SEO Spam Hacks schmuggeln Hacker Schadcode auf Deine Website, der meist Links zu illegalen Online-Apotheken enthält. Daher werden solche Angriffe auch „Pharma Hacks“ genannt.

Klickt ein Nutzer auf eine mit Pharma Hacks infizierte Website, wird er auf eine Online-Apotheke weitergeleitet. Die Hacker verdienen damit zum einen direkt Geld, und zum anderen sammeln sie so fleißig und unerlaubt Nutzerdaten.

Um vor solchen Hacks gewappnet zu sein, ist der beste Weg, regelmäßig WordPress Updates durchzuführen. Auch eine Firewall und andere Sicherheitsmaßnahmen tragen hier zu mehr WordPress Sicherheit bei.

Cross Site Scripting

Das Cross-Site Scripting (XSS) schmuggelt bestimmte Skripte in Deine Seite, Und diese Skripte senden dann schädlichen Code auf die Rechner Deiner Website Besucher. Zweck dieses Hacks ist meist das Sammeln von Cookie-Daten oder Session-Daten.

Vor allem in WordPress Plugins liegen diese Schwachstellen häufig. Deshalb solltest Du nicht nur auf regelmäßige Plugin Updates achten, sondern am besten auch nur so wenig wie möglich Plugins installieren.

Wie mache ich meine WordPress Seite sicher?

SSL-/TLS-Verschlüsselung – Datentransfer schützen

Die Sicherheit deiner WordPress-Seite sollte immer an erster Stelle stehen. Eine der Hauptmaßnahmen, um deinen digitalen Auftritt zu schützen, ist die Implementierung einer SSL-/TLS-Verschlüsselung. Durch diese Sicherheitsprotokolle werden Daten zwischen dem Browser deiner Besucher und deinem Webserver in verschlüsselter Form übertragen. Das schützt nicht nur sensible Informationen wie Login-Daten, sondern verhindert auch, dass Dritte leicht Zugriff darauf erlangen.

Zunächst benötigst du ein Zertifikat von einer sicheren Zertifizierungsstelle. Viele Hoster bieten hier die Integration von Let’s Encrypt mit einem Klick an, eine kostenfreie Lösung. Sobald du das Zertifikat hast, geht es an die Installation. Dabei wird die Domain validiert, das Zertifikat generiert und schlussendlich auf deinem Server installiert. Dieser Prozess kann je nach Hosting-Umgebung variieren, aber in der Regel bieten gute Hoster hier Unterstützung an. Nach der Installation prüfst du am besten, ob alles funktioniert, indem du deine Website mit „https://“ aufrufst. Sofern keine Fehlermeldung kommt, war die Integration erfolgreich.

Eine SSL-/TLS-Verschlüsselung ist in der heutigen Zeit nicht nur ein Muss aus Sicherheitsgründen, sondern auch, um das Vertrauen deiner Besucher zu gewinnen. Denn eine sichere Website ist die Basis für eine erfolgreiche Online-Präsenz.

WordPress Security Plugins

Neben den Backups empfiehlt sich als Standard ein Sicherheitssystem, das durchgehend überwacht, was auf Deiner Seite passiert. Dazu gehören vor allem die Überwachung der Dateien, Anmeldeversuche, Scans auf Malware und andere Bedrohungen.

Diese Überwachung erledigen allgemeine Security Plugins , die daneben noch eine Reihe weiterer Sicherheitsfunktionen erfüllen und auf jeden Fall auf Deiner Website im Hintergrund laufen sollten.

Security Plugins , die sich großer Beliebtheit erfreuen, sind beispielsweise:

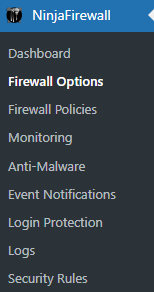

Das Beispiel NinjaFirewall arbeitet insbesondere als eigenständige Firewall, die dem WordPress CMS vorgeschaltet ist. Da wir mit dem Plugin arbeiten, hier ein paar Details dazu, um einen Überblick zu bekommen, was so ein Security Plugin sonst noch so macht:

WordPress Sicherheit Plugin: NinjaFirewall als Beispiel

Blick ins Unter-Menü von Ninja Firewallt, somit auch auf Dateien, die von Hackern hochgeladen wurden.

- Filtern: HTTP/HTTPS-Anfragen scannen, bereinigen oder auch ablehnen zum Schutz der Skripte aus den Installationsverzeichnissen und Unterverzeichnissen (Umgehungs- und Verschleierungstaktiken von Hackern können so beispielsweise erkannt werden).

- Brute-Force-Angriffsschutz: Mit Verarbeitung von HTTP-Anfragen, die der eigentlichen WordPress-Installation vorgeschaltet ist.

- Echtzeiterkennung: Erkennen jedes Zugriffs auf eine PHP-Datei, somit auch auf Dateien, die von Hackern hochladen.

- Dateien überwachen: Erkennen jeder Änderung an einer Datei, egal ob in Bezug auf Dateiinhalt, Dateiberechtigungen, Dateibesitz oder Zeitstempel.

- Traffic loggen: Verfolgen des Website Traffics in Echtzeit.

- Benachrichtigungen: Info via Email über bestimmte Ereignisse auf Deiner Seite, so dass Du im Notfall manuell eingreifen kannst (zum Beispiel Administratoranmeldung, Änderungen von Administratorkonten, neue oder geänderte Plugins und Themes, WordPress-Updates, ausstehende Sicherheitsupdate in Plugins und Themes).

- Aktueller Schutz vor WordPress-Sicherheitsschwachstellen: NinjaFirewall kann Sicherheitsregeln automatisch täglich, zweimal täglich oder auch stündlich aktualisieren, wenn neue Schwachstellen gefunden wurden.

- Datenschutz: Filterung des Datenverkehrs auf Deinem Server, wodurch sensible Daten (Kontaktformularnachrichten, Anmeldeinformationen usw.) auf Deinem Server verbleiben, anstatt in die Cloud auf die Server von Drittunternehmen zu gelangen.

- IPV6-Unterstützung: IPv6 steht für IP-Version 6 und ist die neueste Generation des Internet-Protokolls (IP), was Hackern und Co. die Arbeit wieder etwas erschwert.

- Option für eigenen PHP-Code vor der Firewall: Eigene Sicherheitsregeln greifen, bevor WordPress und alle seine Plugins laden, was natürlich eher eine Funktion für Profis ist.

- Unix-Shared-Memory-Nutzung: Kommunikation zwischen einzelnen Prozessen und verbesserter Performance.

- Zugriffskontrolle: IPs, Rollen, Länder (Geo-Lokalisierung), URLs, Bots

- Antispam: Für Kommentar- und andere Formulare.

- Blockierung: Aggressive Bots, Crawler, Web Scraper und HTTP-Angriffe können geblockt werden.

- Response-Body-Filter: Ausgabe von HTML-Seiten scannen, bevor sie an den Browser des Website-Besuchers gesendet werden.

Firewall für WordPress Systeme – Der Burggraben Deiner Website

Eine Website Firewall blockiert grob gesprochen den schädlichen Traffic, bevor er Deine Website erreicht.

Wenn Dein allgemeines Sicherheits-Plugin keine eigene Firewall enthält, solltest Du anderweitig einen solchen Schutzwall aufbauen. Dabei gibt es zwei generelle Arten von Plugins:

- Website Firewall via Cloud – Diese Firewalls leiten Deinen Website Traffic über eigene Server in der Cloud.

- Firewall auf Anwendungsebene – Solche Plugins untersuchen den Datenverkehr bei Erreichen Deines Servers, bevor die meisten WordPress-Skripte geladen werden.

Regelmäßige Backups – für zusätzliche Sicherheit

Nichts ist 100-prozentig sicher – auch nicht Deine WordPress Website, egal wie gut Du sie absicherst. Du kannst Dir aber eine Art Rückversicherung in Form von Backups gegen jede Art von Angriff auf Deine Website oder sonstige technische Probleme aufbauen.

Mit einem Backup kannst Du Deine Seite schnell wiederherstellen, falls mal etwas Blödes passiert.

Im Idealfall sorgst Du für eine Speicherung der Backups auf einem externen Server. Also nicht da, wo auch Deine WordPress Website liegt.

Für das automatische und regelmäßige Erstellen von Backups gibt es zum Glück eine Reihe von guten Plugins. BackupBuddy, UpdraftPlus oder BackWPup sind gute Beispiele. Für UltraPress.de lassen wir die Backups immer im Rahmen unserer regelmäßigen WordPress Wartung durch unseren Partner WP-Wartung24 mit einem eigenen Tool machen, das separat vom Server läuft. Als zusätzliche Fallback-Lösung setzt das Team auf BackWPup.

WordPress Updates – WordPress Sicherheit aktuell halten

Ein dynamisches System wie WordPress benötigt regelmäßige Pflege und eine neuere WordPress Version. Aktuelle WordPress Updates sind dabei essentiell, um Deine Webseite sicher zu halten. Sie sind nicht nur für neue Funktionen und verbesserte Performance zuständig, sondern adressieren entscheidend neu aufgedeckte Sicherheitsprobleme.

Indem Du aktuell bleibst und diese Updates zeitnah einspielst, stellst Du sicher, dass Deine Seite stets geschützt ist und sich gegen die neuesten Bedrohungen wehrt. Das Vernachlässigen von Aktualisierungen könnte Tür und Tor für potenzielle Angriffe öffnen. Es liegt in Deiner Hand, Deine Webseite und ihre Besucher zu schützen.

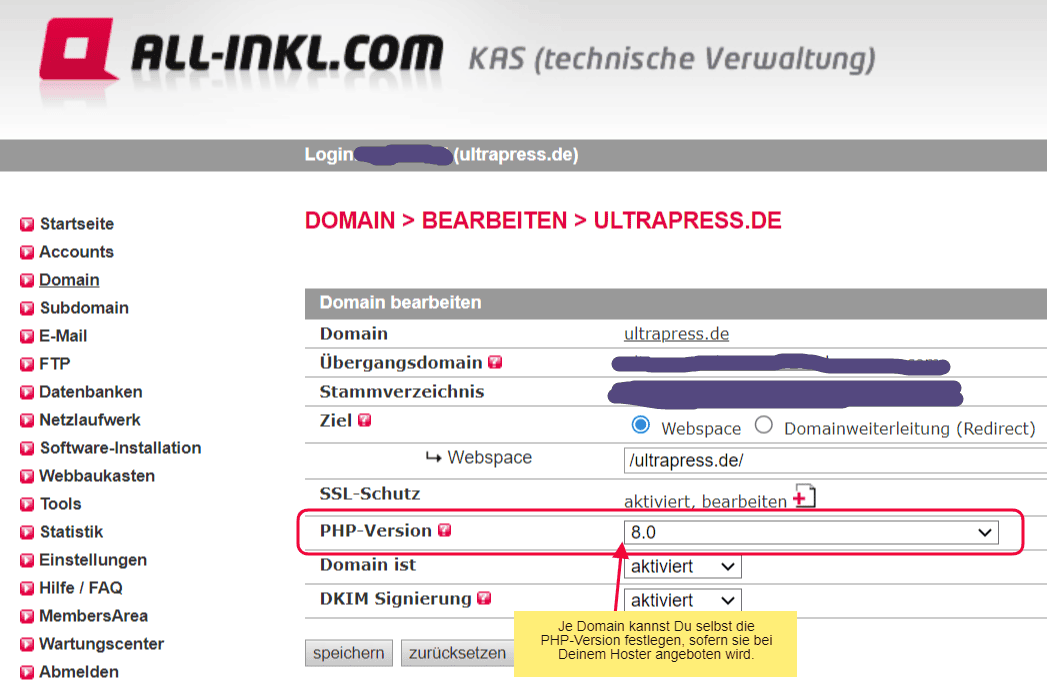

Eine neuere PHP-Version

PHP ist die Programmiersprache, auf der WordPress aufbaut. Aber keine Sorge, Du musst jetzt kein PHP lernen, sondern nur dafür sorgen, dass bei Deine Website die neueste PHP-Version verwendet. Und das entscheidet sich bei Deinem Hosting.

So sieht die Wahl der PHP-Version beispielsweise bei unserem

“ data-gt-translate-attributes=“[{„>Hoster

PHP-Version wählen bei Hoster All-Inkl

Bei der Wahl des Hosters ist daher wichtig, dass dieser immer die neuesten PHP-Versionen unterstützt. Denn je älter eine PHP-Version, umso anfälliger wird das Ganze für Probleme und Angriffe.

Eigene Sicherheitsmaßnahmen

Das Bewusstsein für die eigene digitale Sicherheit ist fundamental. Viele von uns nehmen an, gewisse Grundsicherheitsmaßnahmen bereits zu kennen, doch es lohnt sich, sie erneut hervorzuheben.

Das einfache Öffnen eines Links aus einer dubiosen E-Mail kann eine Tür für Angreifer öffnen. Besonders bei Nachrichten von unbekannten Absendern sollte stets Vorsicht geboten sein. Aber nicht nur E-Mails bergen Risiken. Ein verlockendes Angebot auf einer Webseite, ein vermeintlicher Freund in einem sozialen Netzwerk, der einen seltsamen Link teilt, kann ebenfalls gefährlich sein.

Es ist daher unerlässlich, jeden Klick zu hinterfragen und regelmäßige Sicherheitsupdates aller verwendeten Software durchzuführen. Ein fundiertes Wissen über Sicherheitsbedrohungen und proaktive Schutzmaßnahmen schützt nicht nur die eigene WordPress-Website, sondern auch die digitale Identität und Integrität. Es ist immer besser, vorsichtig zu sein, als später die Folgen von Sicherheitslücken zu bereuen.

Login ins WordPress Backend schützen

Username „admin“ austauschen

Programmierer sind eigentlich kreative Menschen, da Sie die unglaublichsten technischen Konstruktionen erschaffen. Doch manchmal sind sie auch nicht besonders kreativ. So kam es, dass früher als WordPress-Admin-Benutzername der Name „admin“ standardmäßig eingesetzt wurde.

So ein Benutzernamen macht immerhin die Hälfte der Anmeldeinformationen aus, was für Hacker schon die Andeutung eines roten Teppichs ist.

Glücklicherweise läuft das bei WordPress mittlerweile anders. Direkt bei der WordPress-Installation bist Du quasi gezwungen einen eigenen Benutzernamen zu definieren.

Allerdings kann es Dir bei One-Click-WordPress-Installern passieren, dass sich der Admin-Benutzername automatisch auf „admin“ setzt. Das wäre schon mal ein schlechtes Zeugnis für Deinen Hoster.

Was kann man da machen, außer den Hoster zu wechseln? Da es bei WordPress nicht möglich ist, Benutzernamen zu ändern, ist die naheliegendste Option, einfach einen neuen Admin-Benutzer zu erstellen und den alten zu löschen.

Es gibt zum Ändern von Benutzernamen zwar auch noch Plugins und einen Weg über die Datenbank. Dies lassen wir hier aber mal außen vor, da es die Sache in meinen Augen unnötig verkomplizieren würde.

Anmeldeversuche limitieren

Da sich Benutzer bei WordPress so oft hintereinander anmelden können, wie sie möchten, ist Deine Website von Haus aus anfällig für sogenannte Brute-Force-Angriffe. Hacker versuchen dabei, Passwörter zu knacken, indem sie ganz stumpf zig verschiedene Benutzer-Passwort-Kombinationen automatisiert eingeben.

Das kannst Du recht einfach unterbinden durch das Begrenzen fehlgeschlagener Anmeldeversuche eines Benutzers. Ein Firewall-Plugin wie Ninja Firewall erledigt so etwas automatisch mit.

Ohne ein solches Firewall Plugin kannst Du zum Beispiel auch das Login LockDown-Plugin oder das Plugin Limit Login Attempts Reloaded nehmen.

Mit Zwei-Faktor-Authentifizierung anmelden

In der Zwei-Faktor-Authentifizierung müssen sich Benutzer immer in zwei Schritten anmelden:

Der erste Schritt besteht ganz normal aus Benutzername und Passwort.

Im zweiten Schritt musst Du Dich mit einer separaten App (in der Regel auf dem Handy) authentifizieren.

Sowas kennst Du sicher von den ganz großen Playern Google, Facebook, aber Du kannst die gleiche Funktionalität auch für Deine Website nutzen.

Installiere dazu das Zwei-Faktor-Authentifizierungs-Plugin auf Deiner Website sowie eine Authentifizierungs-App auf Deinem Handy, wie beispielsweise Google Authentificator oder Authy.

Das Handling Deiner Website wird so für Dich leider etwas unkomfortabler. Von daher ist es auch im gewissen Maße Abwägungssache, ob Du das so für Dich einsetzen willst.

Passwort sicher machen

Die Sicherheit von Passwörtern sollte eigentlich eine Selbstverständlichkeit sein, und gerade für die Sicherheit von WordPress Websites ist sie ein zentraler Baustein. Passwörter sind logischerweise häufig Ziel von Hackern, denn damit lässt sich einfach eine Menge Unsinn anstellen.

Für die Passwörter Deiner WordPress Website gilt es folgende Punkte zu beherzigen:

- Vermeide gängige Wörter oder Phrasen.

- Verwende Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen.

- Gib Deinem Passwort mindestens 16 Zeichen.

- Verwende nicht dasselbe Passwort für mehrere Konten.

- Ändere Dein Passwort immer mal wieder, zum Beispiel alle drei Monate als Routine.

- Hast Du einen Verdacht auf Kompromittierung Deiner Website, ändere das Passwort sofort.

- Nutze einen Passwort-Generator wie beispielsweise den von LastPass, um sichere Passwörter zu erstellen, die zufällig, komplex und schwer zu knacken sind. Ergänzend dazu eignet sich ein Passwort-Manager, damit Du Deine Passwörter nicht vergisst.

Viele der genannten Punkte zur Passwort-Sicherheit kannst Du auch direkt mit einem solchen Passwort-Generator checken.

Sicherheitsfragen beim WordPress Login

Eine weitere Sicherheitsstufe, die Du sicher auch von anderen Online Tools mit Login kennst, sind Sicherheitsfragen. Der Nutzer muss diese beantworten, sonst kann er oder sie sich nicht ins Backend einloggen.

Solche Sicherheitsfragen kannst Du zur weiteren WordPress Security mit einem zusätzlichen Plugin umsetzen. Ein Beispiel ist das Plugin Two Factor Authentication, das auch noch ein paar weitere sicherheitsrelevante Funktionen im Gepäck hat.

Wenn ein Benutzer eine Frage beantwortet, checkt das Plugin die Antwort. Ist die Antwort richtig, wird der Benutzer zur nächsten Seite weitergeleitet. Ansonsten bekommt er die Möglichkeit, die Frage nochmal zu beantworten oder sich per Email oder anderweitig zu verifizieren.

Inaktive Benutzer automatisch abmelden

Ist ein Benutzer nicht mehr aktiv, sollte er oder sie auch nicht mehr eingeloggt bleiben. Auch diese Sicherheitsmaßnahme kannst Du mit einem kostenlosen Plugin umsetzen: Inactive Logout.

In der Konfiguration des Plugins kannst Du noch verschiedene Nachrichten für ausgeloggte Benutzer und einige weitere Stellschrauben individuell einstellen. Dazu gehört vor allem die Zeit, nach der ein Benutzer automatisch abgemeldet wird.

Das Plugin „Inactive Logout“ im WordPress Backend

Anstatt der automatischen Abmeldefunktion kannst Du auch einfach nur die Option „Nur Warnmeldung anzeigen“ aktivieren. Dann bekommt der User nur eine Warnmeldung angezeigt, aber er bleibt angemeldet.

Sind WordPress Plugins sicher?

Ja, viele WordPress Plugins sind sicher, wenn sie von vertrauenswürdigen Entwicklern stammen und regelmäßig aktualisiert werden. Allerdings gibt es auch Ausnahmen.

WordPress Plugins erweitern die Funktionalität Deiner Website, weshalb ihre Sicherheit essentiell ist. Es ist empfehlenswert, nur Plugins aus dem offiziellen WordPress-Repository oder von renommierten Drittanbietern zu installieren. Du solltest stets darauf achten, dass das Plugin regelmäßige Updates erhält und positive Bewertungen hat. Veraltete oder wenig bekannte Plugins können potenzielle Sicherheitslücken enthalten. Ein gutes WordPress Security Plugin kann hierbei unterstützen und Deine Seite vor bekannten Gefahren schützen. Dennoch bleibt die Verantwortung, stets wachsam zu sein und Plugins nur nach sorgfältiger Prüfung zu installieren. Denn Sicherheit im digitalen Raum ist nicht nur eine Technologiefrage, sondern auch eine Frage des bewussten Handelns.

Wie merke ich, ob meine Website gehackt wurde?

Ob Deine WordPress-Website gehackt wurde, erkennst Du an ungewöhnlichen Veränderungen wie neuen unbekannten Inhalten, Links oder Benutzerkonten sowie an einer verlangsamten Ladezeit.

Ein gehacktes WordPress kann sich durch eine Reihe von Signalen bemerkbar machen. Ungewollte Änderungen auf Deiner Website sollten Dich aufmerksam machen. Hierzu zählen beispielsweise neue Beiträge, Seiten oder Links, die ohne Dein Zutun erscheinen. Auch wenn sich ohne ersichtlichen Grund die Ladezeit Deiner Website drastisch verlangsamt oder wenn Dein Webseiten-Traffic unerklärliche Einbrüche erleidet, könnten dies Indizien für eine Kompromittierung sein. Zudem ist es alarmierend, wenn plötzlich unbekannte Benutzerkonten in Deinem WordPress auftauchen. Prüfe regelmäßig Deine Website auf solche Anomalien, um sicherzustellen, dass sie frei von schädlichen Aktivitäten bleibt.

Experten-Tipps für noch mehr Sicherheit

Für mehr WP-Sicherheit: Sichere Dateinamen verwenden

Deine Daten und Dateien sind im WordPress-System sicherer, wenn Du auch beim Vergeben von Dateinamen das Thema WordPress Sicherheit mit einbeziehst. Dazu bieten sich folgende Einzelmaßnahmen:

- Keine sensiblen Informationen: Verwende in Dateinamen keine sensiblen Informationen wie Benutzernamen, Passwörter oder andere persönliche Daten.

- Keine Duplikate: Benenne Deine Dateien nicht so, wie schon andere Dateien auf deiner Website benannt wurden. Das ist zwar sicherheitstechnisch nicht so wahnsinnig relevant, kann aber zu Verwechslungen oder Problemen führen.

Dateiberechtigungen zur WordPress Sicherheit einstellen

Prüfe die Berechtigungen deiner Dateien und Ordner darauf, dass nur notwendige Benutzer darauf zugreifen können. Generell sollten 777-Berechtigungen möglichst vermieden werden, da diese allen Benutzern die Berechtigung zum Lesen, Beschreiben und Ausführen der jeweiligen Dateien oder Ordner geben.

WordPress hat zudem einen eigenen Code-Editor, mit dem Du Design- und Plugin-Dateien direkt im WordPress Backend bearbeiten kannst. Doch dies ist Fluch und Segen zugleich.

Denn verschafft sich jemand Zugriff zu dieser Funktion, ist das ein handfestes Sicherheitsrisiko. Stell´ die Funktion daher am besten aus. Dazu musst Du den folgenden Code in Deine wp-config.php-Datei einfügen:

1 // Disallow file edit

2 define( ‚DISALLOW_FILE_EDIT‘, true );

Alternativ kannst Du diese Einstellung auch in verschiedenen Sicherheits-Plugins vornehmen.

Ausführung von PHP-Dateien deaktivieren

Ein weiterer Schritt zu mehr WordPress Security liegt im Deaktivieren der Ausführung von PHP-Dateien in bestimmten Verzeichnissen. Wähle dabei die Verzeichnisse aus, die PHP nicht benötigen, zum Beispiel /wp-content/uploads/.

Erstelle dazu eine Text-Datei mit folgendem Code:

1

2 deny from all

3

Diese Datei speicherst Du als .htaccess lädst sie via FTP in die Ordner /wp-content/uploads/ auf Deiner Website. Auch das geht alternativ ohne Code mit einigen WP Security Plugins. Ein hilfreicher Tipp ist es, zusätzlich eine .htpasswd-Datei zu konfigurieren, die zusammen mit der .htaccess-Datei einen zusätzlichen Authentifizierungsschritt schafft. Diese Konfiguration schützt den Zugang zu bestimmten Pfade deiner Website, indem sie Benutzernamen und Passwort abfragt, bevor der Zugang gewährt wird.

WordPress Datenbankpräfix ändern

Standardmäßig verwendet WordPress für alle Tabellen in der Datenbank das Präfix „wp_“. Damit können Hacker relativ leicht den jeweiligen Tabellennamen erraten. Mit einer Änderung hast Du wieder einen Tick mehr WordPress Sicherheit. Der Sicherheitseffekt beim Ändern des Präfix ist jedoch relativ gering. Denn ein Angreifer kann via Backdoor-Zugriff mit einem einfachen vorgeschalteten Befehl den Präfix ermitteln.

Trotzdem schadet es nicht, den Präfix zu ändern. Zumindest die ganz stumpfen Angriffe kannst Du zu verhindern.

Aber: Auch als Programmierer solltest Du hier Vorsicht walten lassen, denn mit solch Anpassungen kannst Du das WordPress System schädigen. Du solltest den Präfix vor allem nur bei einer frischen Installation ändern, weil nachträgliche Anpassungen für die Systemstabilität gefährlich sein können.

Als Nicht-Programmierer kann ich zu derartigen Maßnahmen also nur raten: Lieber Finger weg.

Verzeichnisindizierung und -suche deaktivieren

Hacker können möglicherweise Verzeichnisse Deiner Website durchsuchen, um nach Dateien mit bekannten Schwachstellen zu schauen. Auch das reine Betrachten von Dateien, das Kopieren von Bildern oder ähnlichem ist von Dir vielleicht nicht gewünscht.

Um das zu verhindern, kannst Du die Verzeichnisindizierung und das Durchsuchen von Verzeichnissen deaktivieren.

Über FTP oder einen Dateimanager musst Du dazu erstmal die .htaccess-Datei im Stammverzeichnis Deiner Website finden. Am Ende der .htaccess-Datei ist dann diese Zeile einzufügen:

Options -Indexes

Dann natürlich noch .htaccess-Datei abspeichern und wieder hochzuladen.

XML-RPC deaktivieren

XML-RPC steht für „Extensible Markup Language Remote Procedure Call“ und ist eine Spezifikation für Remote-Aufrufe in Netzwerken über die Auszeichnungssprache XML. Damit hilft es, WordPress Websites mit Web-Apps oder mobilen Apps zu verbinden.

Brute-Force-Angriffe machen sich das gern zunutze. XML-RPC kann gleich mehrere Befehle innerhalb einer HTTP-Anfrage übergeben. Und genau das kann auch für böswillige Absichten eingesetzt werden.

Bestimmte WordPress Plugins basieren zwar auf XML-RPC, aber im Sinne der Sicherheit solltest Du lieber darauf verzichten. Deaktiviere also den Zugriff darauf. Bevor Du das machst, ist aber zu checken, ob XML-RPC überhaupt bei Dir läuft.

Zum Deaktivieren gibt es das Plugin Disable XML-RPC-API.

Fazit – WordPress Sicherheit ist machbar

Kein System ist zu 100 Prozent sicher. Aber Du kannst einiges dafür tun, Deine WordPress Website gegen die verbreitetsten Angriffsmethoden zu wappnen.

Wichtig dabei: WordPress Sicherheit ist kein Kurzzeit-Projekt. Natürlich gilt es, einmal zu Beginn diverse Maßnahmen für WordPress Sicherheit umzusetzen. Wirklich wirksam ist Dein ganzer Schutz jedoch nur, wenn Du WordPress Sicherheit als Dauer-Thema betrachtest.

Sprich, neben einem gründlichen Setup aller Sicherheitsmaßnahmen braucht Deine Website monatliche oder wöchentliche Routinen, die für Updates sorgen, die Systeme beobachten, und eben auch punktuelle Eingriffe beinhalten können.

Als Nicht-Programmierer kannst Du schon einen guten Teil davon abdecken. Im professionellen Einsatz würde ich allerdings immer einen Rundum-Service wie WP-Wartung24 empfehlen. Nicht nur, weil Deine WordPress Sicherheit von Profis hergestellt wird, sondern ganz einfach weil Du Dir auf dem Wege einiges an technischem Gefrickel und Zeit sparst.

Foto von Pixabay: https://www.pexels.com/de-de/foto/leichte-wanderwege-auf-dem-highway-bei-nacht-315934/

Foto von Pixabay: https://www.pexels.com/de-de/foto/leichte-wanderwege-auf-dem-highway-bei-nacht-315934/

Foto von cottonbro studio: https://www.pexels.com/de-de/foto/bewolkt-skyline-schreibtisch-laptop-5483060/

Foto von cottonbro studio: https://www.pexels.com/de-de/foto/bewolkt-skyline-schreibtisch-laptop-5483060/

Canva

Canva